L’intelligenza artificiale può essere di aiuto per prevenire i reati informatici che hanno come bersaglio gli ATM, o bancomat che dir si voglia. Ecco un progetto di image security, attualmente in forma di prototipo, che tramite l’utilizzo di immagini acquisite in tempo reale ed elaborate sfruttando una rete CNN (Convolutional Neural Network), potrebbe essere il nuovo deterrente contro questo genere di reati informatici.

Il reato informatico (o cybercrime) consiste in una attività criminosa, analoga a quella tradizionale ma caratterizzata dall’abuso di componenti della tecnologia dell’informazione (sia hardware che software). Quindi le manomissioni fisiche a danno dei bancomat o ATM rientrano in questo tipo di crimini, nel momento in cui il dispositivo viene manomesso e non “semplicemente” danneggiato per poi essere estratto dal luogo dove lo stesso è stato installato. Può la tecnologia attuale essere meno “passiva” e cercare addirittura di prevedere le mosse dei criminali mentre si trovano difronte alla loro “vittima” (ATM)?

Indice degli argomenti:

Descrizione del prototipo per image security

Il prototipo si basa sull’utilizzo dell’intelligenza artificiale che, dopo una prima fase di apprendimento, permette di predire eventuali azioni di manomissione sul dispositivo controllato in quel momento. La realizzazione e il funzionamento di questo prototipo ha visto una forte integrazione e sviluppo di componenti sia software, sia hardware.

L’hardware utilizzato è composto da una Intel RealSense Depth Camera, che oltre a offrire un ottimo sdk opensource, è di facile inclusione all’interno di ATM già funzionanti e installati. Ma la vera peculiarità di questo tipo di videocamera consiste nel poter catturare direttamente solo la forma di una persona (e quindi la sua gestualità) o oggetto che si trova difronte all’ATM. Le immagini catturate vengono poi elaborate da un dispostivo di tipo edge computing, collocato in sede al dispositivo ATM e realizzato dalla SECO, nello specifico i test del case study sono stati eseguiti utilizzando un SECO SBC–A80 con CPU Intel Braswell.

Dal punto di vista software, per poter realizzare un modello predittivo, è stato necessario creare una rete di tipo CNN (Convolutional Neural Network) e durante la fase di apprendimento della stessa sono state acquisite immagini realtive a un normale utilizzo dell’ATM, oltre a immagini simulate di possibili manomissioni. Dopo aver creato dataset e rete CNN, il tutto è stato integrato utilizzando Tensorflow e Keras. Ovviamente tutti questi componenti sono stati realizzati per poter essere configurati e installati sul singolo dispositivo di tipo edge computing installato all’interno dell’ATM, con l’obiettivo finale di avere una elaborazione realtime sul singolo nodo presente su ogni dispositivo ATM, e uno scambio di informazioni fra i diversi nodi per poi poter giungere a un modello predittivo, che interfacciato con i dispositivi passivi (es. videocamere classiche) permetterebbe un intervento ancora più rapido e preciso delle forze dell’ordine.

I risultati della sperimentazione

Quali sono stati i risultati di questo case study e della sua fase di test sul campo? Di seguito alcuni dati:

| Test di accuratezza durante la classificazione delle immagini | |

| Sfondo | 98,19% |

| Prelievo | 97,05% |

| Attacco | 98,32% |

| Media | 97,85% |

Inoltre, sul piano della rete CNN sono stati raggiunti i seguenti risultati:

- nessun falso allarme;

- sono stati acquisiti tutti gli attacchi;

- il tempo di conferma di un attacco è stato collocato fra i 2,4 e 3,3 sec.

Breve storia delle frodi agli ATM

Come tutte le innovazioni, anche l’ATM dalla sua prima comparsa avvenuta nel 1967, ha attirato l’attenzione di menti criminali che, in continuo aggiornamento hanno escogitato metodi sempre più articolati e complessi per manomettere e quindi “prelevare” denaro in modo illecito. Infatti nel tempo si è passato dagli attacchi ai tecnici addetti alla riparazione o aggiornamento dei dispositivi, piuttosto che alla estrazione per mezzo di camion o furgoni attrezzati all’uopo (es. figura).

Anche le banche si sono evolute nei meccanismi di difesa, adottando una serie di dispositivi utili sia per la sicurezza dei dispositivi ma anche e soprattutto per la sicurezza del personale che opera sugli stessi. A quanto pare, però, i meccanismi di sicurezza adottati non sempre risultano efficienti, soprattutto se gli ATM si trovano in zone periferiche o poco frequentate. È proprio la collocazione fisica degli ATM che, in alcuni casi, ha permesso di escogitare meccanismi di truffa più articolati.

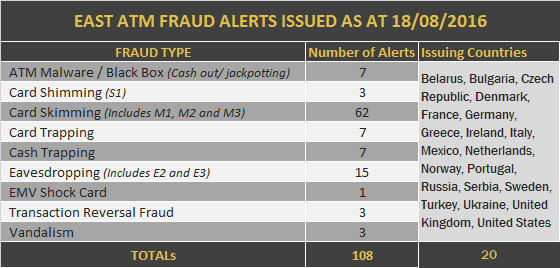

La tabella sopra mostra come, negli ultimi anni, ci sia stato un cambio di rotta sulle frodi ai danni dei dispositivi ATM, infatti gli atti di vandalismo (come quelli descritti precedentemente) sono scesi cedendo il posto a tecniche più complesse, come la lettura dei dati contenuti nelle carte bancomat (card skimming).

Basandosi sull’analisi di dati come questi, l’Università di Siena in collaborazione con la startup Aidilab (software) e Seco s.p.a (hardware), ha realizzato un case study con prototipo funzionante e testato presso alcune filiali della banca Monte dei Paschi di Siena.

Conclusioni

In conclusione, forse un giorno i modelli di predittività raccontati da Philip K.Dick nel suo romanzo “Minority report”, da cui è stato tratto l’omonimo film, diventeranno di uso comune e ci aiuteranno a prevenire i crimini.